Ich predige das ja seit Jahren – wenn Sie kein (zuverlässiges…) Backup von Ihren Daten haben, dann sind Ihre Daten schon weg. Die sind gar nicht da, obwohl Sie das vielleicht anders empfinden. Aber das ist eben nur eine Illusion – denn jede Festplatte, jede SSD kann innerhalb einer Sekunde – völlig legitimerweise – abrauchen; sich mit einem gravierenden Fehler verabschieden. Ohne Vorankündigung, im schlimmsten Fall ohne eine Chance, da noch irgendetwas zumindest teilweise zu retten. So weit, so schlecht.

Ich setze da ebenfalls seit Jahren auf eine Backup-Strategie mit einem NAS (Network Attached Storage) von Synology, mit Backups in der „Cloud“; bei Mozy und (vom NAS hochgeladenen Backups) bei Strato. Und was richtig große Dateien und die Images, die theoretisch und hoffentlich binnen Minuten auch praktisch rekonstruierbaren Abbilder meines Computersystems betrifft: Auf eine Strategie mit externen Festplatten – konkret mit Platten aus der Western Digital „WD MyBook“-Serie. Die theoretischen Pluspunkte: Die Platten bieten eine Hardware-Verschlüsselung – wenn also in meiner Bude eingebrochen wird und die Ganoven meine Festplatten mitnehmen, kommen sie trotzdem nicht an die abgespeicherten Daten. Irgendwelche Ermittlungsbehörden übrigens auch nicht. 🙂 (Wenn denn die proprietäre AES-Implementierung von WD tatsächlich keine Hintertür hat 🙂 …)

Angebunden sind die Laufwerke mit USB3 – an sich ziemlich schnell; möglicherweise aber auch sehr fehlerträchtig. Die nativen USB-Slots an einem Computer sind ja begrenzt – von der Anzahl her, und auch von den praktikablen Kabellängen. Meine „MyBook“-Batterie hängt also an einem USB3-Hub; und wahrscheinlich ist das schon das Problem. Der Computer (unter Windows 10 Professional/64Bit verliert nämlich mal gern die Verbindung zu den Laufwerken; dann macht es „Didadeldumm“ für das Abziehen eines USB-Gerätes und danach wieder „Didadeldei“ für das Mounten. Oder der Explorer schmiert ab oder das ganze System erstarrt in einer Ratlosigkeits-Schleife „Ja, wo ist denn das Laufwerk, das doch gerade noch da war?“

Schade nur, wenn währenddessen irgendeine Datentransferaktion stattfinden sollte – ein richtiger Kopiervorgang oder vielleicht nur irgendein an sich überflüssiges Index-Gerödel irgendeines subalternen Windows-Prozesses. Dann kann es nämlich passieren, dass eine noch ziemlich niegelnagelneue 8-TB große WD MyBook-Platte plötzlich als Laufwerk nicht mehr da ist und nur noch lauthals rumrödelt – weil Windows die plötzlich als „RAW“, also unformatiert erkennt und da panikartig nach irgendwelchen Inhalten sucht. Zum Glück habe ich ja noch einen Mac – ich schließe das Laufwerk dort an und puh – der Mac mosert über einen ernsthaften Fehler auf der Platte, den er auch nicht reparieren kann. Was er aber kann: weiterhin auf die Platte zugreifen. Ich kaufe mir also eine zweite niegelnagelneue WD-MyBook-Platte mit 8TB und kopiere auf dem Mac die Daten – das dauert zwei Tage; ein kleiner Klimmzug ist natürlich auch noch nötig, damit der Mac überhaupt NTFS schreiben kann.

So. Jetzt will ich natürlich auch noch die erste, niegelnagelneue Platte wiederbeleben, weil da ja offenbar kein furchtbarer Headcrash, sondern nur eine kleine Unstimmigkeit in der Partitionstabelle oder dem Inhaltsverzeichnis, dem Master File Table (MFT) vorliegt. Für so was ist normalerweise das tolle Tool „TestDisk“ zuständig. Erster Versuch auf dem Mac: tut sich nix. Zweiter Versuch auf dem Windows10-System: tut sich nix. Dritter Versuch auf einem extra restaurierten Notebook mit einem frisch aufgesetzten Windows 7: tut sich nix. Laut testdisk-Anleitung und -Forum soll man mal „chkdsk /f“ ausprobieren. Die Reparatur läuft drei Tage und Nächte. Zwischendurch tat sich nix mehr, bis ich einen USB-Stick einsteckte und das Notebook irgendwie wieder aufwachte – die Platte neu zu formatieren und die Daten vom Backup zurückzuspielen, wäre schneller gewesen. Aber irgendwann – oh Wunder – ist chkdsk tatsächlich durch, jetzt noch ein Reboot – und Wahnsinn, das MyBook samt Daten ist wieder da.

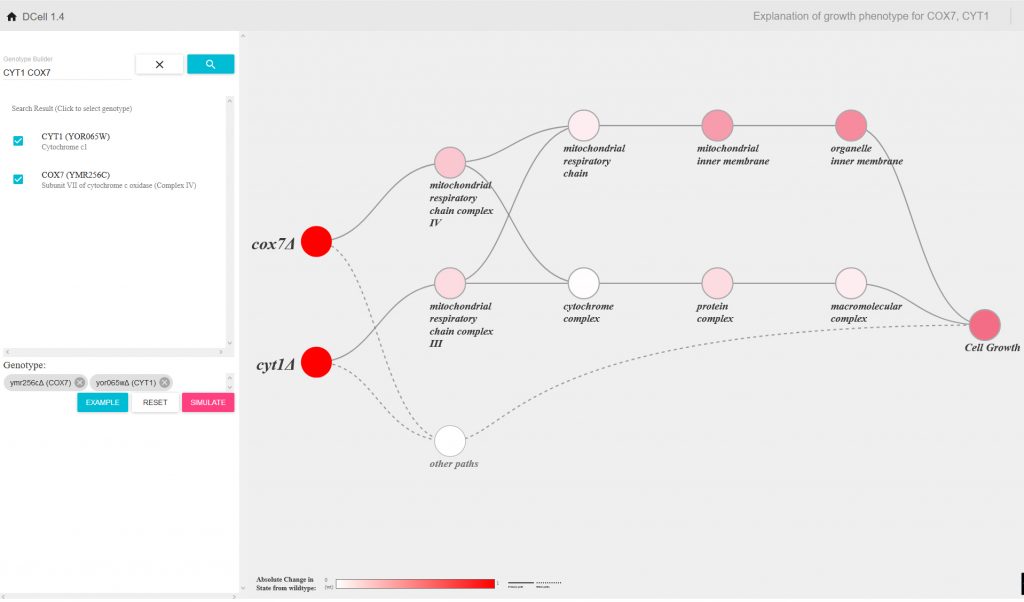

WD MyBook – externes Laufwerk mit Hardware-Verschlüsselung (Quelle: Western Digital)

Zwischendurch mal Szenenwechsel zu einer weiteren Platte; ein WD MyBook 4TB – da gingen irgendwann plötzlich keine Schreibzugriffe mehr – CRC-Fehler bzw. „Fehler beim Zugriff auf die Schattenkopien“. Ich kopiere die Daten auf andere Platten (Lesezugriff ging noch…) und versuche anschließend, das Ding per Neupartitionierung/Neuformatierung wiederzubeleben bzw. eventuell kaputte Sektoren auszublenden. Irgendwann verwandelt sich mein Rechner plötzlich in einen Zombie – der Explorer (also inklusive des Desktops…) schmiert ab und startet immer wieder neu, der Lautsprecher bimmelt in Sekundenabständen zu der Aufforderung, doch bitte eine Aktion für das Laufwerk „F“ zu starten (das ist nämlich das Laufwerk, auf dem das AES-verschlüsselte WD-Laufwerk gemountet werden will…) Schade nur, dass ich gerade an einem Script für die Frühsendung schreibe und mir solche Kinkerlitzchen und Eigenmächtigkeiten absolut nicht in den Kram passen.

Die 4TB-Platte scheint aber wirklch hinüber zu sein, das WD-Check-Tool meldet „zu viele defekte Sektoren“ – ok, das MyBook war ja auch ein paar Jahre alt, da kann es legitimerweise irgendwann abrauchen (s.o.). Ich kauf also noch ein neues 4TB-MyBook und spiel die gesicherten Daten zurück. Szenenwechsel, zurück zum 8TB-MyBook. Mittlerweile hängt das neu gekaufte Laufwerk an meinem Hauptrechner, die Daten von dem ersten 8TB-Laufwerk sind ja drauf; ich speicher da noch mal ein paar neue Daten drauf ab. Alles toll. Aber heute; nach ungefähr drei oder vier Tagen Einsatz, ist auch das neue MyBook 8TB plötzlich weg, wird von Windows nicht mehr erkannt. In der Datenträgerverwaltung wird die Platte als – na, Sie erraten es schon – „RAW“ angezeigt. Und täglich grüßt das Murmeltier.

Ich bin ja wie gesagt ziemlich sicher, die Ursache zu kennen – die Anbindung von externen Platten über USB3 ist anscheinend nicht nur unter Windows 7, sondern auch unter Windows 10 äußerst fragil. Offenbar verschärft sich das Problem mit der Anzahl der gleichzeitig gemounteten Laufwerke; das 8TB-MyBook ist offenbar wesentlich sensibler oder labiler als die 3-oder 4TB-Modelle. Möglicherweise macht auch ein USB3-Hub, auch wenn er wie vorgesehen eine eigene Stromversorgung hat, noch mal Extra-Probleme. Vielleicht sind letztlich die Windows- oder WD-USB-Treiber fehlerhaft, denn auch Übertragungsprobleme sollten ja nicht dazu führen, dass die Inhaltsverzeichnisse, die MFTs oder Partitionstabellen von Laufwerken zerschossen werden. Um die Sache noch schlimmer zu machen: Auch wenn ich ein MyBook-Laufwerk ohne USB-Connection-GAU mal prophylaktisch entfernen, „unmounten“ will – das finktioniert nicht; da gibt es immer eine Fehlermeldung, wonach angeblich irgendein Prozess noch auf das MyBook zugreift.

Jetzt bin ich gerade etwas angepisst und etwas ratlos. Wir wollen ja demnächst auf den Mars fliegen – können wir vielleicht mal kurz vorher noch elementarste Computer-Probleme in den Griff bekommen?